Microsoft Copilot、社内データは本当に安全?知っておくべき3つの真実

Microsoft Copilot、社内データは本当に安全?知っておくべき3つの真実

「Copilotに顧客情報を入れて、外部に漏れないか?」 「SharePointには機密データを入れているのに、Copilotで使って大丈夫?」

Microsoft 365でCopilotを使い始めようとすると、必ずこの疑問にぶつかります。結論から言えば、正しく理解して使えば、SharePointと同じレベルで安全です。

ただし、「正しく理解して」という部分に、現場で見落としがちな重要なポイントがあります。

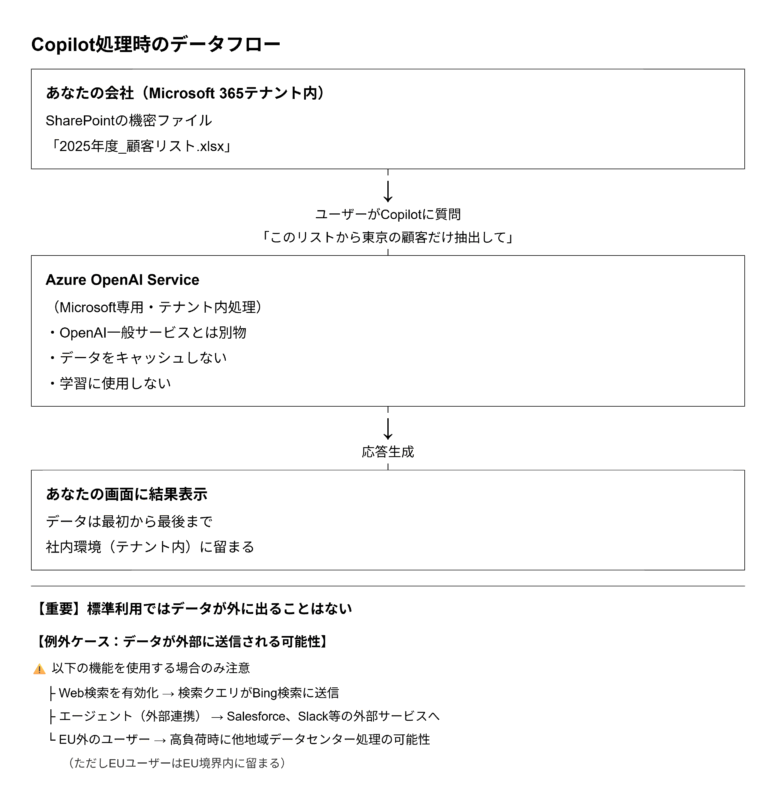

まず理解すべき:データはどう流れるのか

技術的な話の前に、Copilotを使ったときのデータの流れを見てみましょう。

このフロー図が示すように、標準的な使い方ではデータは一度も社外に出ません。処理は完全にMicrosoft 365の「サービス境界内」で完結します。

よくある誤解を解く

誤解1:「Copilotを使うと、データが外部サーバーに送られる」

→ 事実:データはMicrosoft 365テナント内に留まります。

確かにAI処理にはAzure OpenAIを使いますが、これはOpenAIの無料版ChatGPTとは全く別物。Microsoft専用の商用環境で、あなたの会社のテナント内でのみ動作します。

誤解2:「SharePointは安全だけど、Copilotは危ない」

→ 事実:同じセキュリティ環境で動作します。

Copilotは、SharePointに設定されているアクセス権限を完全に尊重します。

- 営業部のAさんが経理フォルダを見られない → Copilotでも見られない

- 「極秘」ラベルのファイルにアクセス権がない → Copilotもアクセスできない

つまり、「SharePointに機密情報を入れるのと同じレベルの安全性」があります。

誤解3:「管理者がワンクリックで全員のチャット内容を見られる」

→ 事実:通常業務では見られませんが、法的調査時にはTeamsやメールと同様に閲覧可能です。

これは大事なポイントで、2種類の記録が存在します。

1. 統一監査ログ(日常的な監視用)

- 「誰が・いつ・どのファイルにアクセスしたか」というメタデータのみ

- プロンプトや応答の実際のテキストは含まれません

- IT部門が日常的なセキュリティ監視に使用

2. コンプライアンス記録(法的調査・内部監査用)

- プロンプトと応答の実際の内容が、ユーザーのExchangeメールボックス内の隠しフォルダ(SubstrateHolds)に保存されます

- eDiscovery Manager権限を持つ管理者が、Microsoft Purview eDiscoveryツールを使って検索・閲覧・エクスポート可能です。これはTeamsチャットやメールと全く同じ扱いで、ポリシーに従って管理されます。

つまり、

- 日常的な「覗き見」はできません

- しかし、法的調査や内部不正調査の際には、Teamsチャットやメールと同様に、実際の会話内容が閲覧される可能性があります

- これは企業のリスク管理として標準的な実務です

現場で気をつけるべき3つのポイント

技術的には安全でも、運用面で気をつけるべきことがあります。

ポイント1:アクセス権限の「設定ミス」

Copilotの安全性は、既存のSharePoint権限設定にかかっています。

よくあるリスク:

- プロジェクト終了後、外部パートナーの権限が残っている

- 「とりあえず全員共有」で放置されたフォルダがある

- 退職者のアカウントがアクティブなまま

対策:Copilot導入前に、SharePoint・Teams・OneDriveの権限を総点検する。特に「全員」「組織全体」という広範囲設定を見直す。

ポイント2:Sensitivity Labels(感度ラベル)の未設定

これが最も見落とされがちで、最も重要なポイントです。

Sensitivity Labelsとは: ファイルに「公開」「社内用」「機密」「極秘」といったラベルを付ける仕組み。ラベルに応じて、暗号化やアクセス制限が自動適用されます。

Copilotとの連携: 「極秘」ラベルのファイルには、Copilotがアクセスできないように設定可能(DLP for Copilot)。これを設定していない組織が、実は多いのです。

ポイント3:チャット履歴とeDiscovery

Copilotとの会話(プロンプトと応答)は、Teamsチャットやメールと同様に、コンプライアンス記録として保存されます。

保存される場所:

- ユーザーのExchangeメールボックス内の隠しフォルダ

- eDiscoveryツールで検索可能(Teamsチャット、メールと同じ)

- 保持ポリシーに従って管理

つまり:

- Teamsで「このプロジェクトは中止すべき」と書くのと

- Copilotに「このプロジェクトは中止すべきか分析して」と聞くのは

- コンプライアンス上、同じレベルの記録が残ります

現場でできること:

- 機密性の高い固有名詞(顧客名・案件番号など)は必要最小限に(これはTeamsやメールでも同じ原則)

- 定期的に自分の履歴を確認・削除する習慣を

- 法的調査時に問題となり得る表現は避ける(これもTeamsやメールと同じ)

段階的な導入ステップ

完璧を待たず、リスクを抑えながら始める方法です。

ステップ1:現状確認(1週間)

□ SharePoint/Teamsのアクセス権限を洗い出す

□ 「全員」「組織全体」設定のフォルダをリストアップ

□ 不要な権限を削除ステップ2:Sensitivity Labelsの導入準備(並行実施)

□ Microsoft Purviewで「公開」「社内用」「機密」「極秘」ラベルを定義

□ 既存の重要ファイルにラベルを付与(手動でOK)

□ 自動ラベル付与ルールを設定(段階的に)ステップ3:DLP for Copilotの設定(IT部門と協力)

□ 「極秘」ラベルのファイルはCopilot処理対象外にする

□ 「機密」ラベルは特定部門のみ許可

□ ポリシーを監査ログで記録ステップ4:小規模トライアル(2週間)

□ 機密性の低い部門(総務・広報など)で3-5名で開始

□ 「こういう使い方はOK/NG」の具体例を収集

□ 問題があれば設定を調整ステップ5:利用ガイドライン作成

【例】

✅ OK:「売上レポートの要約を作って」

❌ NG:Web検索機能を無許可で有効化

✅ OK:Sensitivity Labelsが正しく設定されたファイルの参照

❌ NG:外部の無許可ツールとの連携

⚠️ 注意:Teamsやメールと同様、法的調査時に内容が閲覧される可能性を認識「SharePointには入れるのに、Copilotはダメ」は矛盾している

重要なポイントをお伝えします。

SharePointに機密情報を入れるのと、Copilotで処理するのは、セキュリティ的に同じレベルです。なぜなら、同じMicrosoft 365のサービス境界内で動作しているからです。

もし「Copilotに機密情報を入れるのは危険」と考えるなら、それは以下のいずれかを意味します。

- Sensitivity LabelsとDLPが未設定 → これを設定すれば、SharePointと同等の安全性になります

- SharePointの権限設定が甘い → Copilotの問題ではなく、既存の権限管理の問題です

- eDiscoveryによる記録への懸念 → これはSharePointでも同様に記録されています(Teamsチャット、メール送信なども同様)

つまり、「Copilotだから危ない」のではなく、「組織のデータガバナンスが不十分だから危ない」のです。

まとめ:技術は安全、運用が鍵

Microsoft Copilotの技術的なセキュリティは非常に堅牢です。

- データはテナント内に留まる(標準利用時)

- 学習に使用されない

- 既存の権限設定を尊重する

しかし、その安全性を活かすには、

- アクセス権限の適切な管理

- Sensitivity LabelsとDLPの設定

- チャット履歴管理の運用ルール

これらは「Copilot導入のため」ではなく、「そもそもMicrosoft 365を安全に使うために必要なこと」です。

eDiscoveryとコンプライアンス記録について

Microsoft 365 Copilotのプロンプト・応答は、Teamsチャットやメールと同様に、コンプライアンス記録として保存されます。これは、

✓ 法的調査、内部不正調査、規制対応のために必要

✓ 企業のリスク管理として標準的な実務

✓ TeamsやOutlookと同じ扱い

ただし、これは「管理者が日常的に覗き見できる」という意味ではなく、「法的な必要性がある場合に、適切な権限を持つ担当者が、正式な手続きを経て閲覧できる」という意味です。

この仕組みに違和感がある場合は、それは「Copilotの問題」ではなく、「そもそもTeamsやメールでも同じ状況」です。

Copilot導入をきっかけに、組織のデータガバナンスを見直す。その一歩を、この記事が後押しできれば幸いです。

参考資料・出典(Microsoft公式ドキュメント)

- Microsoft 365 Copilot のプライバシー

- Copilot の監査ログ

- AI と Microsoft 365 Copilot

- Microsoft 365 Copilot のアーキテクチャとデータ保護

- Microsoft 365 Copilot のセキュリティとガバナンス

- Microsoft 365 Copilot のエンタープライズデータ保護

- Microsoft 365 Copilot の AI セキュリティ

- SharePoint の Copilot 対応準備

- Azure OpenAI でのデータ使用

- Microsoft Copilot サービスのデータ移動

- Microsoft 365 Copilot アクティビティ履歴の削除

- 監査ログのアクティビティ

- 監査ログの有効化/無効化

- Microsoft Purview の Sensitivity Labels

- DLP での Sensitivity Label の使用

- Microsoft 365 Copilot との会話履歴

- Microsoft Copilot のプライバシーFAQ

- Copilot の管理

- Microsoft 365 Copilot 検討事項

- Microsoft 365 ログ機能